이번 문제도 php란다.

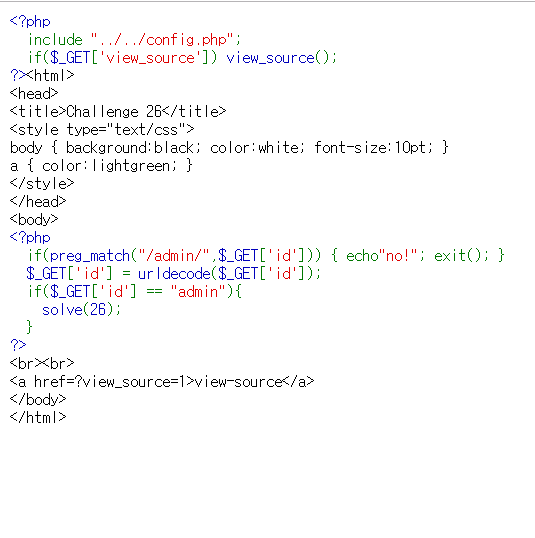

그럼 뭐다? 소스코드다. 바로 소스코드를 보자.

뭔가 진짜 짧다. 그리고 /admin/인거보니 admin들어가면 되나보다

id를 urldecode한다는거보니 url에 적으면될거같다.

일단 변수니까 ?를 적고 url에 적어보자

!!! 왜 no가 안뜨지 preg_match보고 admin일시 no래서 기다리고있었는데 안뜬다.

그럼 풀려야 하는거 아닌가? 하고 좀더 다시 적어보자. 일단 URL DECODE한다고 했으니

admin을 URL Encode해서 넣어보자.

admin을 encode하면

아래 글자이니 다시 넣어보자.

이래도 결과값이 똑같다.

아니 이러면 되야하는거 아니냐고!!!(불편불편)

핵불편하지만 그래서 아이디를 넣어보았다.

드디어 뜬다. id가 필요했나보다.

그렇다 ID에 해당 admin이 입력되어있어야하므로 ID 빼먹은거다

(내실력 핵불편)

그럼 이제 이를 우회해보자. 18번 포스팅 글(https://chanztudio.tistory.com/34)에서 우회해보자.

별짓을 다했는데 안된다.

다시 그래서 코드를 읽어보니 딱히 admin말고는 검증하는게 없다.

그렇다고 우회문자들을 admin사이 넣어도 안된다. 그래서 보니 결국 admin이라고 안보이면 되는거 아닌가

딱 보아하니 admin된거는 url디코더도 한번뿐이다. 한번더 인코딩해보자.

길이 핵불편... 어쨋든 URL에서 자체적으로 디코딩하지만 그전에 얘네가 한번 디코딩해서 admin으로 보이는거 같으니

그냥 일단 이거 넣으면 되지않을까

하니 된다.

즉 소스코드에서는 URL 디코딩을 하기에

해당 문자(%25%36%31%25%36%34%25%36%64%25%36%39%25%36%65)가 디코딩 되어

%61%64%6d%69%6e 로 변환되는 것이고 이는 죽었다 깨나도 Admin으로 읽을 사람이 적을 것이다.

하지만 URL은 저걸 admin으로 읽으니 풀리나보다.

#여담 내실력 핵불편

'CTF > webhacking.kr' 카테고리의 다른 글

| Webhacking.kr #9 old-39 (0) | 2019.11.25 |

|---|---|

| Webhacking.kr #7 old-38 (0) | 2019.11.21 |

| Webhacking.kr #6 old-24 (0) | 2019.11.21 |

| Webhacking.kr #5 old-18 (0) | 2019.11.21 |

| Webhacking.kr #4 old-16 (0) | 2019.10.29 |