이번 키사 교육에서 시큐어 코딩에 대한 교육이 있었는데

그중 개발자들이 개발을 하더라도 보안에 취약한 코드를 사용할 때 개발 단계에서

테스트를 통해 취약한 코드를 분석하는 법에 대해 설명해보고자한다.

구동환경 : Window7, Eclipse IDE 2019-03, Tomcat

1. Tomcat을 Jdk 환경으로 구동한다.

2. 디버깅후 접속 확인(http://localhost:8080/openeg/login.do)

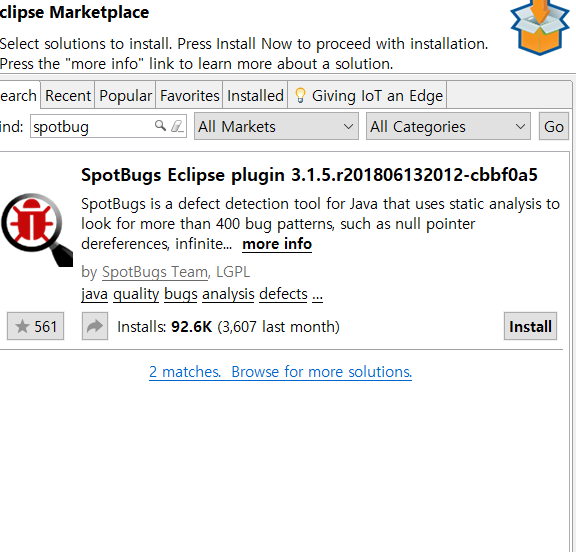

3. 일단 먼저 findbug에 대해서 할거이기때문에 이클립스에서 findbug를 설치해보자.

Help -> Marketplace

4. spotbug 검색(findbug가 spotbug로 이름이 바뀌었다.)후 설치

5. 윈도우 -> 속성에 가서 findbug(spot bug 탭 가기) -> 설치만 확인.

6. https://find-sec-bugs.github.io/download.htm 가서 플러그인 설치 (jar파일)

7. 속성탭 스팟버그에서 플러그인 탭에서 해당 자르파일 추가후 설정

8. 해당진단서버(openeg) 우클릭 후 findbug(spotbug)에서 찾기 클릭

9. 결과확인하기 (findbug 전용창 생성)

스팟버그 전용 뷰어로보면 이런식으로 나온다.

*추가분 플러그인 설치후 원하는 플러그인을 설정해야 해당 플러그인을 사용한다.

-윈도우 -> 속성 -> spotbug -> detector conf -> findsecuritybug

** 소스부분에 버그 마커가 생긴다. (해당 부분이 취약하다는거다)

#여담: 시큐어코딩은 커녕 코딩의 코도 모르는 내가 시큐어 코딩 진단을 이제 할 수 있는 것인가.

확실히 제일 좋은건 취약점의 위험 등급과 그리고 어떤 문제가 있는지(해당에는 널참조)

이부분만 집중적으로 봐도 되서 좋다. 그런데 이클립스만 되는거같아서 좀 다른 방법도 찾아봐야할거같다.

'IT > ISSUE' 카테고리의 다른 글

| 소스코드 진단하기 #3 젠킨스 활용 (0) | 2019.11.25 |

|---|---|

| 소스코드 진단하기 #2 젠킨스 (0) | 2019.11.22 |

| 매직넘버를 이용한 파일 확장자 우회 #2 (0) | 2019.11.21 |

| 매직넘버를 이용한 파일 확장자 우회 #1 (0) | 2019.11.21 |

| 안전해야할 백신에 취약점이? Avast XSS 취약점 (0) | 2019.11.19 |