젠킨스 설치가 너무 길었다보니 2부작으로 드디어 젠킨스 활용편을 적을 수 있게 되었다.

일단 젠킨스 자체는 Web App에서 작동하므로 익스플로러나 크롬과 같은 어플에서

열어둔 포트 9090을 통해 접속하면 집사아저씨가 나온다

(localhost:9090) <- 젠킨스 호스트 아이피

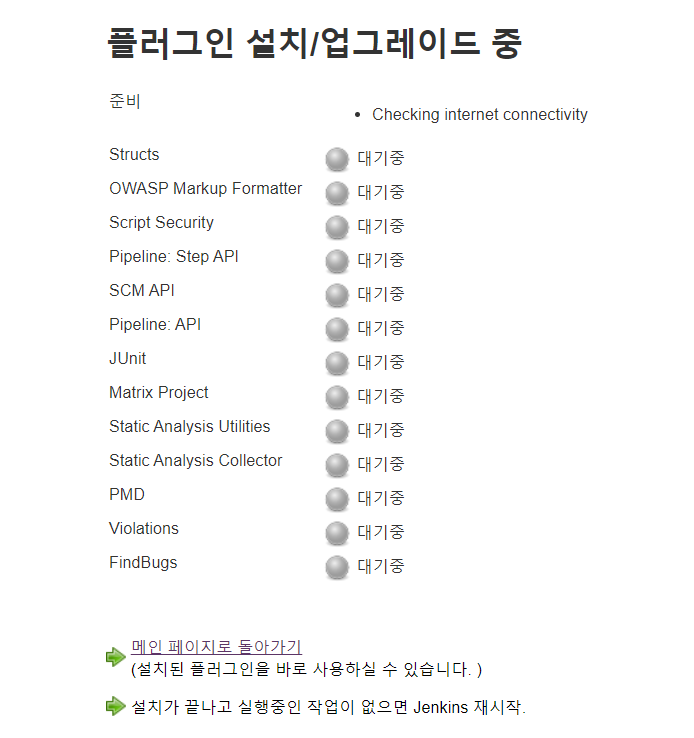

눈치빠르게 딱 보면 새작업 누르면 될거 같으나 우리는 사용할 플러그인이 maven외에도 존재하기에 일단 젠킨스 관리 -> 플러그인 설치 -> 설치가능에 가서 아래의 것들을 재시작 없이 설치하기로 다운받자.

1. Violation

2. Static Analysis Collector

3. Findbugs

4. PMD

그럼 이렇게 이래저래 여러가지들이 설치된다. 그러면 이제 준비는 끝났다. 다시 새작업으로 돌아가자.

그럼 아래와 같이 나오는데 우리는 maven외에도 많은 것을 사용할 것이니 freestyle로 들어가 설정을 하면된다.

OK 누른후 플러그인이 잘 설치되었다면 빌드후 조치에 여러가지 플러그인이 들어온다.

그럼 이제 제대로 설정해보자

지금 젠킨스의 작동원리는 내가 버튼을 클릭하면 설정한 명령어들이 자동으로 빌드되어 결과를 얻고

그 결과를 빌드후 조치(그래프 등)으로 표시할 수 있는 어플리케이션이다.

즉 내가 커맨드라인창에 입력할 명령어를 여기에 입력해야하는데

1. 일단 고급오션으로 가서

2. 사용자 빌드 경로 사용

3. 디렉터리에 본인 홈페이지 경로 입력(C:\SecureCoding\workspace\openeg)

4. 빌드에 "Execute Windows batch command" 선택후 커맨드창에 "mvn findbugs:findbugs pmd:pmd" 입력

(저번 설치때도 maven 동작 확인한 명령어이다.)

5. 빌드 후 조치에서는 아래 세가지 항목을 선택한다. (다른거 선택도 가능)

-

[Deprecated] Publish FindBugs analysis results

→ FindBugs Results 입력창에 "target/findbugsXml.xml"을 입력 -

[Deprecated] Publish PMD analysis results

→ PMD Results 입력창에 "target/pmd.xml"을 입력 -

Report Violations

→ findbugs 입력창에 "target/findbugsXml.xml"을 입력하고, pmd 입력창에 "target/pmd.xml"을 입력

이후 저장한뒤 빌드를 하면 밑에 빌드 히스토리에 뭔가 실행이 되고 빨간불, 초록불이 들어온다.

(빨간불시 문제가 있는거고 초록불은 제대로 완료 된것이다.)

해당을 눌러보면 뭔가 찾았는데 그래프가 안올라간다.

(뭔가 문제생긴거같다 트러블 슈팅을 해보자.)

그리고 Findbug와 PMD의 결과가 나오는데 숫자를 클릭하면 문제되는 소스코드에 대해서 볼 수 있다.

이걸로 #4까지 갈줄은 몰랐지만 트러블 슈팅및 활용은 다음으로 하자.

'IT > ISSUE' 카테고리의 다른 글

| 집사 Jenkins가 위험하다. (CVE-2020-2100) (0) | 2020.02.25 |

|---|---|

| 워드 파일도 믿지마라 워드 악성파일? CVE-2017-0199 (0) | 2019.12.05 |

| 소스코드 진단하기 #2 젠킨스 (0) | 2019.11.22 |

| 소스코드 진단하기 #1 이클립스 (0) | 2019.11.21 |

| 매직넘버를 이용한 파일 확장자 우회 #2 (0) | 2019.11.21 |